Creo que ya ha notado que en los últimos años, la cantidad de spam que obstruye el correo electrónico se ha reducido varias veces. Afectados por el eficaz funcionamiento de los algoritmos de los servicios de correo, que determinan las direcciones involucradas en las listas de correo, analizan su contenido y las bloquean incluso antes de que envíen nada. Sin embargo, de vez en cuando, estas cartas aún se filtran y, debido al hecho de que muchos usuarios no están acostumbrados a los correos spam, son conducidos a su contenido y se exponen a sí mismos y a sus datos al peligro. No es necesario ir muy lejos para obtener ejemplos.

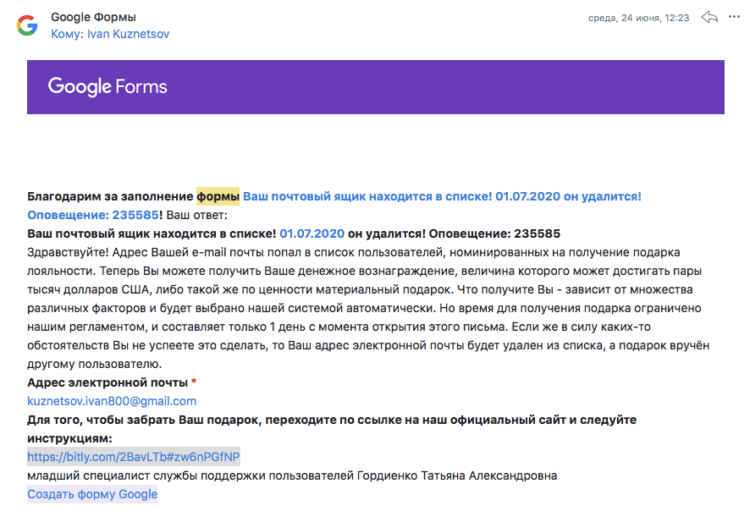

Hace unos días, recibí un mensaje en mi correo supuestamente de Google, que decía algo como lo siguiente: “¡Tu buzón está en la lista! ¡El 01/07/2020 será eliminado! ” A pesar de que normalmente nada de esto me llega, soy bueno detectando correos electrónicos fraudulentos. Por lo general, basta con mirar de cerca la dirección desde la que se envió el mensaje. Es casi seguro que el nombre de dominio utilizará palabras o caracteres adicionales, aunque en general se asemejará a la dirección postal original de Google.

Cómo entender el spam

Para mi sorpresa, la dirección realmente pertenecía a Google, e incluso me hizo pensar por un segundo: ¿es realmente cierto? Pero prevaleció el sentido común, y decidí releer la carta con más atención, leyendo cada palabra y colocando acentos mentales en mi cabeza. La comprensión de lo que estaba sucediendo llegó casi de inmediato. Llamé la atención sobre el hecho de que no me di cuenta con prisa cuando recibí la carta por primera vez: en primer lugar, en el logotipo de Google Forms, a través del cual se envió el mensaje, y en segundo lugar, en el enlace que estaba envuelto en bitly, y, en tercer lugar, la oferta de recibir algún tipo de obsequio.

Es decir, el remitente hizo todo lo posible para confundirme y, en general, lo consiguió. Porque el logotipo y la URL de Google Forms funcionaron a la perfección. De hecho, asumí que el remitente del mensaje era Google y al principio ni siquiera presté atención al contenido de la carta, aparte de la notificación de eliminación. Es lógico que la propia empresa no se ponga en contacto conmigo de esta forma. Por lo tanto, dejo que el resto de los pasos de verificación sigan su curso, para mi propia tranquilidad y para contarles todo. Para empezar, “expandí” el enlace y me di cuenta de que no conducía al sitio de Google en absoluto, y luego lo tomé y lo seguí para ver qué pasaba.

Spam en Gmail

Afortunadamente para mí, resultó que se trataba de un anuncio ordinario, aunque muy confuso, de la lotería Sportloto, en el que me invitaron a participar. No es que estuviera muy decepcionado, pero aún así esperaba ver una página de phishing donde me pedirían que ingresara el nombre de usuario y la contraseña de mi cuenta de Google para “robarme”. Por supuesto, no haría nada de esto, además de registrarme en la lotería, pero el hecho es que lo que encontré fue spam real, que logré ocultar detrás del logo del servicio de Google.

Cómo proteger su cuenta de la piratería

Si recibes mensajes con texto como el que intentaron asustarme, no lo creas: Google nunca envía tales mensajes; nunca abras enlaces de cartas sospechosas, porque incluso una transición banal puede provocar la descarga de un archivo malicioso; si Reciba un correo electrónico con un enlace, envuelto en bitly, busque en Google el servicio que le permite expandir el enlace y ver a dónde conduce; No ingrese sus datos (especialmente su nombre de usuario y contraseña) en sitios de terceros que supuestamente le ofrecen cancelar la eliminación de su cuenta.

Estos consejos pueden parecer demasiado obvios para seguirlos. Sin embargo, descuidarlos puede convertirse en un problema grave para usted. Después de todo, si alguien logra acceder a su cuenta de Google, existe una alta probabilidad de que alguien pueda controlar otros servicios que usted utiliza. Sin mencionar que esto permitirá que un atacante lea su correspondencia, vea eventos programados y posiblemente incluso contacte a alguien en su nombre.