El problema con las aplicaciones integradas en los dispositivos móviles surge cuando un agujero de seguridad asociado presenta una amenaza real para los usuarios.

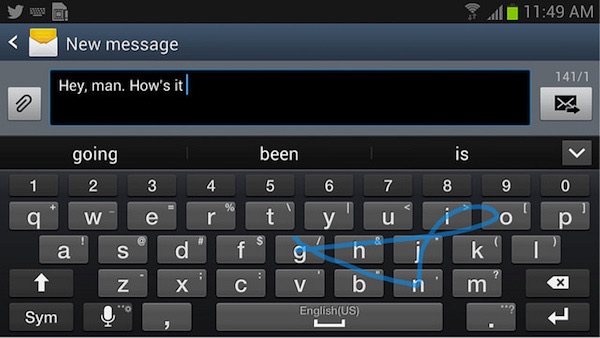

Eso es lo que está sucediendo con el teclado Swift, una aplicación móvil precargada en los teléfonos Samsung de forma predeterminada. Los investigadores de NowSecure han informado que al menos 600 millones de dispositivos Samsung corren el riesgo potencial de exponer a los usuarios a ataques remotos, ya que se encuentra que el mecanismo de actualización del teclado contiene algún tipo de vulnerabilidades.

La vulnerabilidad ha surgido debido a las propias deficiencias de Samsung. El método de la compañía para entregar actualizaciones por aire, u OTA, le da al teclado Swift acceso a los datos del usuario. La amenaza podría presentarse en forma de un ataque man-in-the-middle a través de una red WiFi local.

Algunos de los dispositivos que podrían haber estado potencialmente expuestos a este riesgo incluyen el Samsung Galaxy S5 y el Galaxy S4.

Una mala práctica de seguridad que condujo a esta vulnerabilidad es el uso del protocolo HTTP en lugar de HTTPS en la red a través de la cual Samsung firma la actualización OTA para el teclado Swift. Como resultado, los atacantes podrán acceder a la actualización e insertar un malware o tomar el control de las herramientas que vienen con él. Además, el atacante puede ver el correo electrónico, los contactos y otros datos confidenciales propiedad del usuario.

Mientras tanto, Samsung afirma que ya se ha movido para reparar la falla de seguridad enviando primero correcciones a la versión de Android 4.2 y versiones anteriores. Luego dijo que también envió actualizaciones a los operadores y también solucionó el problema con el Galaxy S6. Sin embargo, los investigadores de NowSecure sostienen que todavía ha visto la vulnerabilidad en los nuevos dispositivos Galaxy S6 vendidos en el mercado.

Lo que hace que la situación sea un poco tragicómica es que la aplicación de teclado continúa solicitando actualizaciones de Samsung y el gigante tecnológico coreano sigue ajeno a la existencia de la amenaza. Los hallazgos de la investigación también apuntan al hecho de que el mecanismo de actualización vulnerable entra en juego solo al reiniciar el sistema o dentro de unas pocas horas de forma periódica. Eso significa que el exploit tiene efecto en una víctima potencial cuando ese usuario está dentro de la red no confiable dentro del período durante el cual tiene lugar el mecanismo vulnerable.

Como se indicó anteriormente, lo que hace que esta vulnerabilidad sea difícil de evitar es el hecho de que las aplicaciones preinstaladas como Swift nunca se eliminarían de los dispositivos Samsung, a menos que su teléfono esté rooteado. E incluso si elige no usarlo, la aplicación de teclado aún se ejecuta en segundo plano.

Samsung solo puede ofrecer una solución real a este problema para abordar las vulnerabilidades que ahora amenazan a cientos de millones de dispositivos.