Justo cuando cree que el ransomware 7ev3n terminó con usted después de que bloqueó a los usuarios de sus computadoras en enero, el malware ha resurgido después de meses de hibernación, pero con un nuevo nombre y una tarifa más baja por la clave de descifrado.

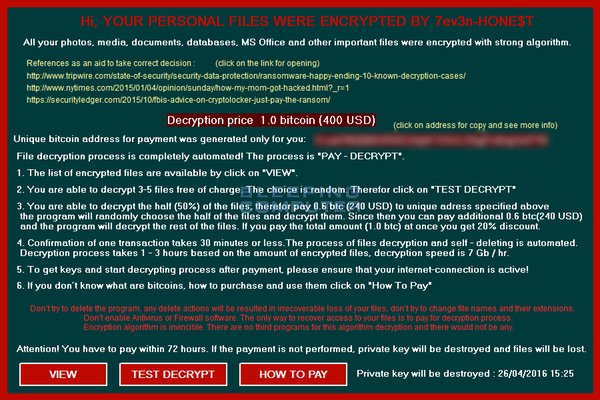

Según los investigadores de seguridad de Bleeping Computer, la nueva variante del ransomware 7ev3n, denominada 7ev3n-HONE $ T, acaba de volver a aparecer bloqueando a los usuarios de sus documentos y archivos y exigiendo 1 Bitcoin en pago de rescate, equivalente a $ 400. En enero, el ransomware pedía a sus víctimas que pagaran 13 Bitcoins (equivalentes a más de $ 5,000), pero la táctica podría no haber asustado a suficientes víctimas para pagar su elevado precio.

Un cripto-malware por naturaleza, el ransomware ya se ha dirigido a un gran número de víctimas y ha cifrado sus documentos desde su inicio en enero, convirtiendo los archivos con la extensión .R5A y renombrándolos. También es difícil para cualquier herramienta de recuperación de Windows recuperar los archivos porque el ransomware crea un archivo que paraliza todos los métodos de recuperación en las computadoras con Windows.

Pero si cree que todo lo que tiene que hacer es pagar el rescate exigido por los atacantes, puede estar equivocado. Según los investigadores de seguridad que pasaron mucho tiempo observando el comportamiento del ransomware, el ransomware 7ev3n continúa prolongando la agonía de sus víctimas al requerir que la víctima recupere las opciones de recuperación de Windows eliminadas reinstalando el disco de Windows. La víctima también debe borrar todos los archivos de ransomware instalados de la computadora y realizar un análisis antivirus en la máquina infectada.

A partir de ahora, se sabe poco sobre la nueva variante del ransomware 7ev3n. Todo lo que los investigadores de seguridad han establecido hasta ahora es que el ransomware modificado todavía emplea un proceso de cifrado de archivos y documentos similar a la versión original. Sin embargo, los expertos en seguridad no pudieron decir cómo se propaga el ransomware y qué archivos maliciosos, si los hay, se instalan en una computadora en caso de un ataque.

Algunos expertos en tecnología también asumen que el código fuente de la versión original del ransomware se ha filtrado en la naturaleza, dando a otros delincuentes cibernéticos la oportunidad de aprovechar la situación y crear su propia versión del ransomware, lo que también puede explicar el problema. demanda de rescate más barata.

En cualquier caso, la mejor manera de evitar caer en este ransomware y otras formas de ataque es ignorar los archivos adjuntos de correo electrónico sospechosos e implementar siempre actualizaciones de software.