Na het lekken van exploitkits van Hacking Team-servers, hebben cyberaanvallers misbruik gemaakt van de gestolen informatie om de Towelroot-exploitkit in Android-apparaten te injecteren, wat een nieuwe piek markeert in de exponentiële groei van het hacklandschap.

Beveiligingsonderzoekers van Blue Coat Labs hebben onthuld dat de aanvallers achter wat de Dogspectus-ransomware wordt genoemd, werken aan het stiekem installeren van de malware op mobiele apparaten met het Android-besturingssysteem met behulp van een verscheidenheid aan kwetsbaarheidsgegevens op de Hacking-servers. Naast ransomware lanceren cyberaanvallers ook malvertising-aanvallen op Android-gebruikers.

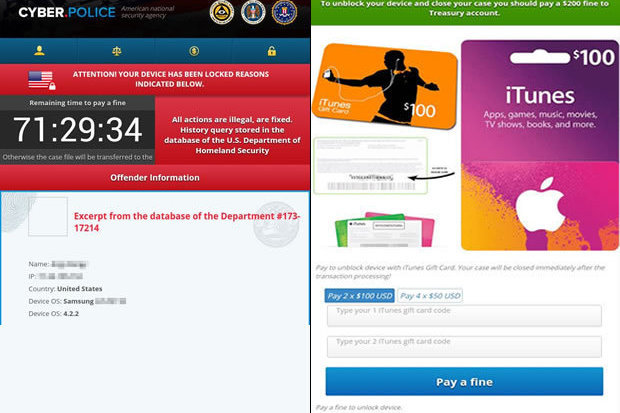

De aanvalsvectoren werden gedetecteerd nadat beveiligingsexperts van Blue Coat Labs een test hadden uitgevoerd op een oud Samsung-tabblad met Android 4.2.2-versie Cyanogenmod 10. Vóór de ransomware-aanval injecteerden aanvallers kwaadaardig Javascript via malvertising in het apparaat. Het was moeilijk voor gewone anti-malwaretools om de tactiek te detecteren, laat staan voor Android-gebruikers, omdat de exploitkit de kwaadaardige apps op het mobiele apparaat installeert, zelfs zonder dat gebruikersinteractie nodig is.

Toevoegen aan de onopvallende manier waarop malware op Android-apparaten wordt geïnstalleerd, is de afwezigheid van het dialoogvenster waarin om toestemming wordt gevraagd om de app op het apparaat te installeren, wat betekent dat malware op de achtergrond wordt gedownload. .

De aanval komt voort uit de exploitkit die uitlekte van de servers van Hacking Team, een exploitprovider uit Milaan, Italië wiens databases in 2015 werden geschonden, en een groot aantal zero-day-kwetsbaarheden downloadde.

hoe malware werkt

Het is onduidelijk wanneer de aanval precies begon, maar Blue Coat-onderzoekers zeggen dat de aanvallen voor half februari van dit jaar begonnen en honderden mobiele apparaten zijn al gekoppeld aan de command-and-control-servers van de exploitkit.

Dogspectus ransomware vermomt zich als een Amerikaanse wetshandhavingsinstantie en snuffelt in het surfgedrag van het slachtoffer. In tegenstelling tot andere ransomware die bestanden versleutelt, vergrendelt deze alleen het apparaat en doodt het alle apps die op het apparaat zijn geïnstalleerd.

Hoe ransomware te verwijderen

De aanvallers achter de Dogspectus-ransomware hebben mogelijk een grote fout gemaakt in de manier waarop ze losgeld van de slachtoffers eisen. Deze vorm van ransomware vereist geen betaling van losgeld in een virtuele valuta zoals Bitcoin. In plaats daarvan wordt slachtoffers gevraagd om $ 200 aan Apple iTunes-cadeauboncodes te betalen.

In tegenstelling tot de iPhone-coderingszaak, kan Apple de FBI helpen de aanvaller op te sporen door cadeaubonnen te controleren die aan criminelen zijn betaald en zaken met Dogspectus-ransomware op te lossen. Beter nog, Android-gebruikers die mogelijk door deze ransomware worden getroffen, kunnen de malware van hun apparaat verwijderen met behulp van de fabrieksresetoptie.