Después de la filtración de los kits de explotación de los servidores del Hacking Team, los atacantes cibernéticos se han aprovechado de la información robada para inyectar el kit de explotación Towelroot en los dispositivos Android, lo que marca otro pico en el crecimiento exponencial del panorama de amenazas de ransomware.

Los investigadores de seguridad de Blue Coat Labs revelaron que los atacantes detrás de lo que se llama el ransomware Dogspectus están trabajando para instalar furtivamente el malware en dispositivos móviles que ejecutan el sistema operativo Android utilizando una variedad de datos de vulnerabilidades contenidos en los servidores del Hacking Team. Además del ransomware, los ciberatacantes también están lanzando ataques de publicidad maliciosa contra los usuarios de Android.

Los vectores de ataque se detectaron después de que los expertos en seguridad de Blue Coat Labs realizaran una prueba en una antigua pestaña de Samsung que ejecuta la versión Cyanogenmod 10 de Android 4.2.2. Antes del ataque de ransomware, los atacantes inyectaban un Javascript malicioso mediante publicidad maliciosa en el dispositivo. Fue difícil para las herramientas anti-malware comunes detectar la táctica, y mucho menos para los usuarios de Android, porque el kit de exploits instala las aplicaciones maliciosas en el dispositivo móvil incluso sin requerir interacción con el usuario.

Lo que se suma a la forma furtiva con la que se instala el malware en los dispositivos Android es la ausencia del cuadro de diálogo que pediría permiso para la instalación de la aplicación en el dispositivo, lo que significa que el malware se descarga en segundo plano.

El ataque proviene del kit de exploits que se escapó de los servidores de Hacking Team, un proveedor de exploits con sede en Milán, Italia, cuyas bases de datos fueron víctimas de una infracción en 2015, descargando un tesoro de vulnerabilidades de día cero.

Cómo funciona el malware

No está claro cuándo comenzó exactamente el ataque, pero los investigadores de Blue Coat dicen que los ataques comenzaron antes de mediados de febrero de este año y ya se han vinculado cientos de dispositivos móviles a los servidores de comando y control del kit de exploits.

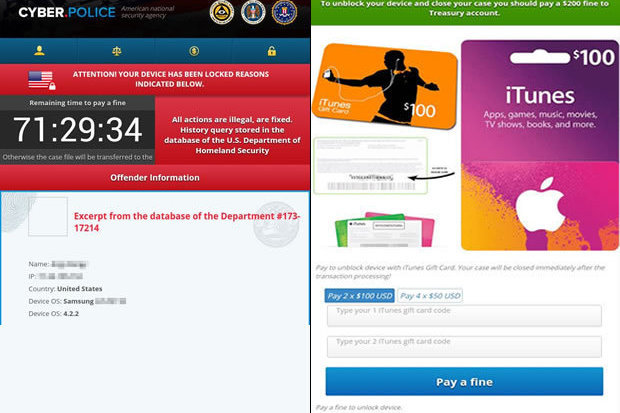

El ransomware Dogspectus se disfraza de una agencia de aplicación de la ley de los EE. UU. Y fisgonea en el comportamiento de navegación de la víctima. A diferencia de otros ransomware que encriptan archivos, este solo bloquea el dispositivo y mata todas las aplicaciones instaladas en el dispositivo.

Cómo eliminar el ransomware

Los atacantes detrás del ransomware Dogspectus podrían haber cometido un error importante en la forma en que piden el pago del rescate a las víctimas. Esta forma de ransomware no exige el pago de un rescate en una moneda virtual como Bitcoin. En cambio, se les pide a las víctimas que paguen códigos de tarjetas de regalo de Apple iTunes por valor de 200 dólares.

A diferencia del caso de encriptación del iPhone, Apple puede ayudar al FBI a rastrear al atacante monitoreando las tarjetas de regalo pagadas a los criminales y ayudar a resolver casos relacionados con el ransomware Dogspectus. Mejor aún, los usuarios de Android que pueden verse afectados por este ransomware pueden eliminar el malware de su dispositivo mediante la opción de restablecimiento de fábrica.